浅谈安卓apk加固原理和实现

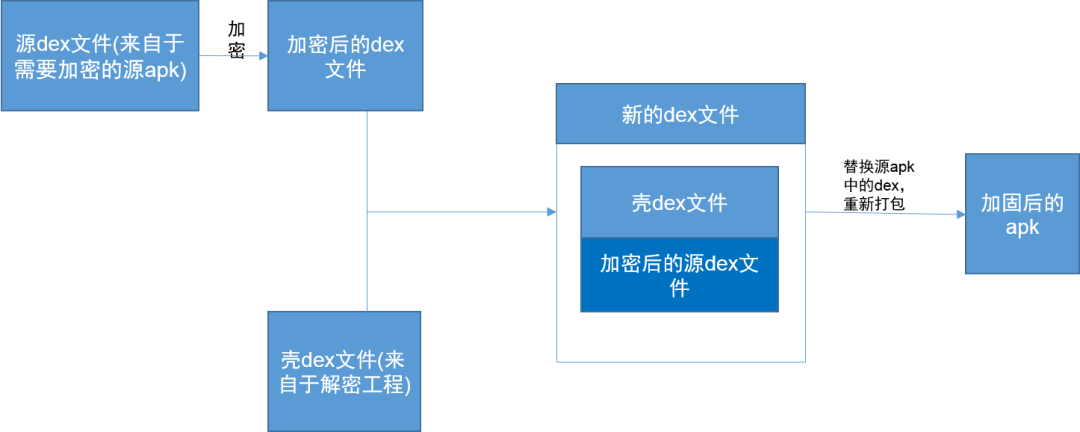

(3)Dex文件整体加固原理

上图对象解析:

源apk:需要加密的apk程序,源dex来自于源apk

壳程序:Android工程,提供壳dex,壳dex主要作为工程入口,解密出源dex,映射到源dex等操作

加密程序:java工程,主要是做对源dex加密且和壳dex合并成新dex的操作

(4)整个工程加载原理

APP启动——>自定义Application中attachBaseContext()方法——>自定义Application工程onCreate()方法——>源Application

1、自定义Application来自于壳程序的dex,加密合成的新dex前半部分就是壳程序的dex,这部分是没任何问题,可以正常加载。该Application中attachBaseContext方法会做解密操作,解密出源dex并放置在固定目录下,添加dex的加载映射;映射到源dex目录。

2、自定义Application工程onCreate()方法添加源dex加载的入口;即源dex的application和mainActivity。

3、程序正常启动;源dex被正确加载。

三、apk加固实现

准备:

SourceProject:

需要加密源程序,自定义application为:

com. targetapk

MyApplication,主activity为:

com. targetapk.MainActivity

jiaguApk:java工程,dex加密合并操作

shellApk:android工程,提供壳dex;自定义Application设定为:

org.hackcode.ProxyApplication

SourceProject是简单的Android工程demo,编译生成生成被壳加密的sourceProject.apk

jiaguApk是主要作用是加密源sourceProject.apk中dex文件;然后拼接到壳dex后面生成新的dex

shellApk是壳工程,主要是作为加密后apk的伪入口,加密后的apk工程会先加载壳工程提供Application:org.hackcode.ProxyApplication,解密、映射等操作

整体加密步骤:

1.反编译目标app(sourceProject.apk),得到sourceProject文件;sourceProject.apk来源于SourceProject工程

2.修改sourceProject文件中的manifest文件,将自定义Application设定为“org.hackcode.ProxyApplication”

3.拿到sourceProject文件中的dex文件,压缩为TargetApk.zip

4.反编译壳apk:apktool.bat d shellApk.apk,得到shellApk文件

5.拿到shellApk文件下的classes.dex和TargetApk.zip,加密合成新的classes.dex文件

6.新合成的class.dex替换sourceProject文件中的class.dex

7.删除sourceProject文件中的META-INF文件,重压缩成zip文件

8.重新签名

步骤2主要是是为了加载壳dex中的代码;正确解析dex。

步骤6主要是jiaguApk工程的工作。

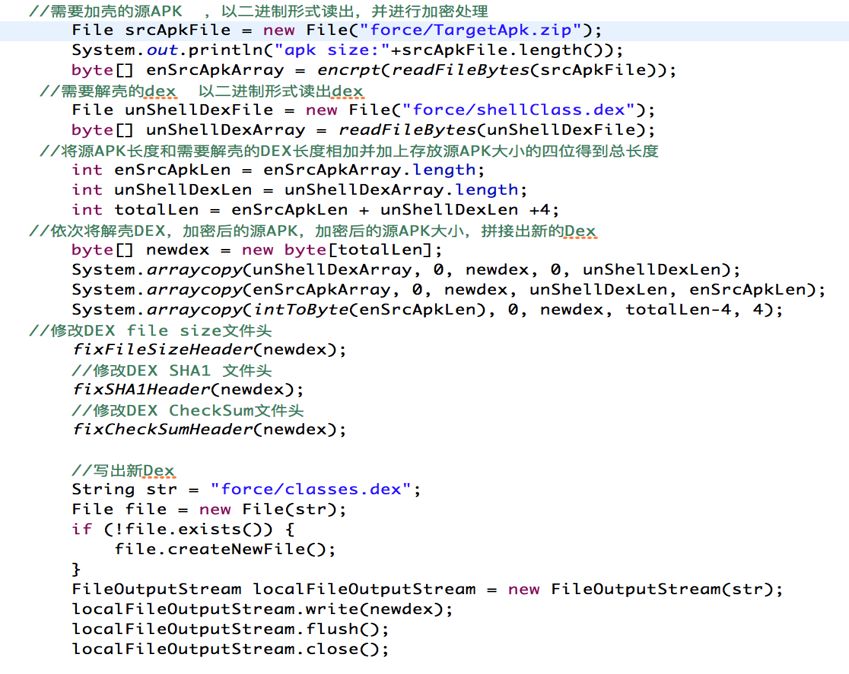

jiaguApk关键代码

以上代码主要作用是源程序dex压缩成TargetApk.zip后加密,加密后拼接在壳dex的后面,然后生成新的dex文件,dex文件修改头部参数,保证dex文件正确读取。

此时生成的新的dex文件前部分是能正确被运行的壳dex的代码。

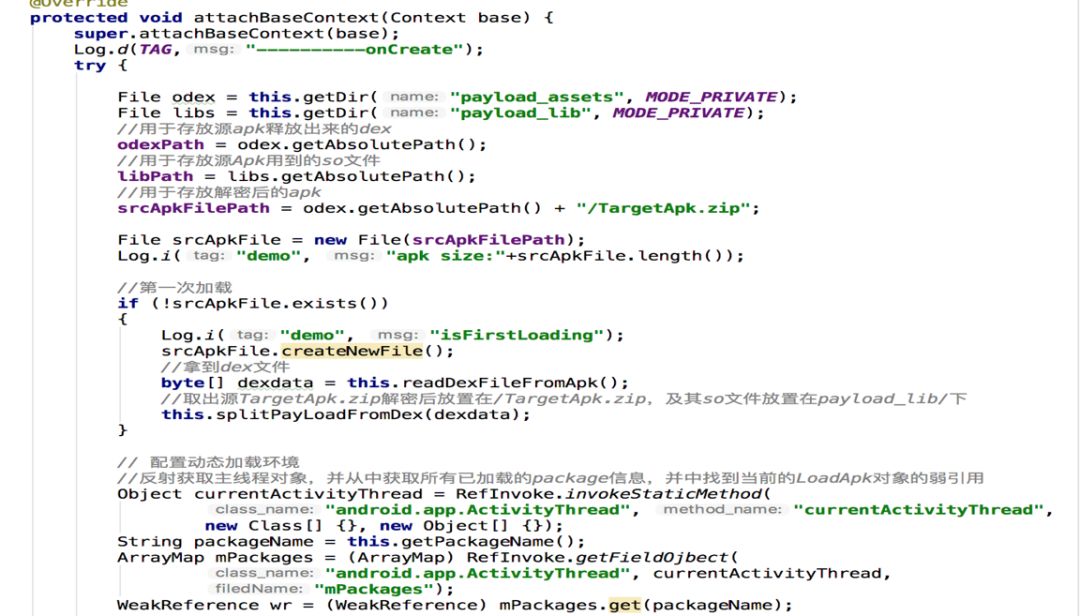

shellApk壳工程关键代码

attachBaseContext方法:

主要作用是程序apk中dex拷贝、解密出源dex放在data/data目录下;设置dex加载目录映射。

onCreate:

主要作用替换源应用dex的application,使解密出的源dex正确加载;保证源入口正确,保证项目正确加载。

以上就是apk加壳实现整个过程。实现起来基本没什么问题,需要注意的点是源工程有多dex问题:源程序中有多个dex的时候,多个dex同时一块压缩成TargetApk.zip,然后其他步骤不变。亲测没问题!

四、apk该方式加固后缺陷

(1)首次打开加载慢的问题。加固后的工程首次打开会有延时,延时时间会跟源工程的dex大小有关。就拿普元客户端来说,里面有两个dex,总共有8M左右;加固后首次打开会慢3s左右;而且以后每次打开会有2s左右的延时。

(2)安全性问题。大家会发现源dex文件还是会落地,在工程的data/data目录下面,越狱的手机可以直接看到。拿到dex资源,一样可以通过反编译拿到java代码。网上有不落地的方法,尝试一直没有成功;如果哪位大神有可行方法的话,欢迎分享交流。

精选提问:

问1:能讲讲.so加固吗?

答:.so反编译比较困难,比dex的反编译困难。一般做法是抽取Android工程的关键java代码转为c/c++, 然后生成so文件。so加密我只是了解了一下破坏.so部分头文件的方式加固。

问2:加固里面的VMP(虚拟机)是什么?

答:VMP(虚拟软件保护技术)大概思路就是自定义一套虚拟机指令和对应的解释器,并将标准的指令转换成自己的指令,然后由解释器将自己的指令给对应的解释器。

关于作者:张存征,普元移动高级研发工程师,普元移动产品研发团队成员之一,拥有首钢集团、邮政集团等移动平台项目实施研发经验。

转载本文需注明出处:微信公众号EAWorld,违者必究。

图片新闻

最新活动更多

-

11月28日立即报名>>> 2024工程师系列—工业电子技术在线会议

-

11月29日立即预约>> 【上海线下】设计,易如反掌—Creo 11发布巡展

-

11月30日立即试用>> 【有奖试用】爱德克IDEC-九大王牌安全产品

-

即日-12.5立即观看>> 松下新能源中国布局:锂一次电池新品介绍

-

12月19日立即报名>> 【线下会议】OFweek 2024(第九届)物联网产业大会

-

即日-12.26火热报名中>> OFweek2024中国智造CIO在线峰会

分享

分享

发表评论

请输入评论内容...

请输入评论/评论长度6~500个字

暂无评论

暂无评论